量子计算威胁下的区块链安全升级

量子计算的进步正在给区块链网络带来新的安全风险。本节将探讨抗量子威胁的技术方案,并分析比特币和以太坊如何为这场变革做准备。

核心要点

1. "Q日"(量子计算机可破解区块链加密的临界点)预计将在5-7年内到来,贝莱德在其比特币ETF备案中已提及该风险

2. 后量子密码学通过三大安全层提供防护:通信加密、交易签名和数据存证

3. 谷歌和AWS等企业已开始采用后量子密码学,但比特币和以太坊仍处于早期讨论阶段

1. 新技术带来的安全挑战

如果量子计算机能在数分钟内破解比特币钱包,区块链的安全性将如何立足?

区块链安全的核心在于私钥保护。目前要从公钥逆向推导私钥,即使超级计算机也需要数百年时间。但量子计算机的并行计算特性改变了这一局面——量子比特能同时处理0和1两种状态,理论上可能实现公钥到私钥的逆向推导。

专家预测,到2030年左右可能出现能破解现代加密的量子计算机。这一被称为"Q日"的时间点,为防御工作留下了5-7年的窗口期。

监管机构已注意到该风险。2024年美国国家标准与技术研究院(NIST)发布了后量子密码学标准,贝莱德也在比特币ETF文件中指出量子计算可能威胁比特币安全。

2. 量子算法冲击区块链安全

以埃克向瑞安转账1BTC为例:当埃克用私钥生成数字签名后,网络节点通过其公钥验证签名有效性。这种基于椭圆曲线数字签名算法(ECDSA)的机制,依赖数学上的单向计算难度。

但量子计算改变了游戏规则: 两种量子算法构成直接威胁:

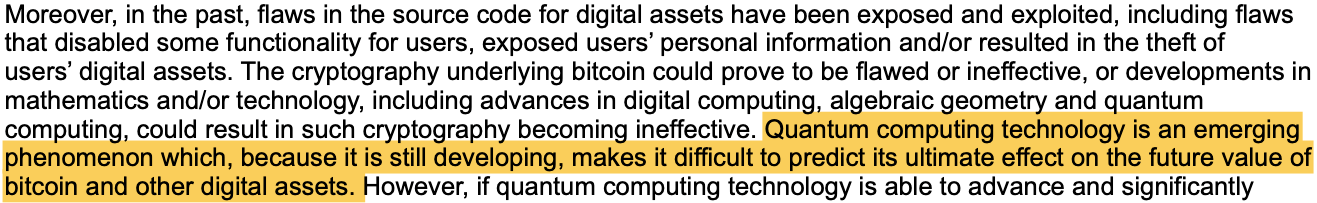

两种量子算法构成直接威胁:

2.1 肖尔算法:直接盗取资产

当前互联网安全依赖RSA和ECC两大公钥体系,其安全性基于大整数分解和离散对数难题。但运行肖尔算法的量子计算机可高速解决这些问题,使曾经发送过交易的地址面临私钥暴露风险。

2.2 格罗弗算法:拦截交易

通过量子叠加态加速搜索过程,该算法会削弱AES加密和SHA-256哈希函数的安全性。量子攻击者可实时分析内存池交易,伪造输出地址相同的交易实现资金劫持。

3. 后量子密码学(PQC)防御体系

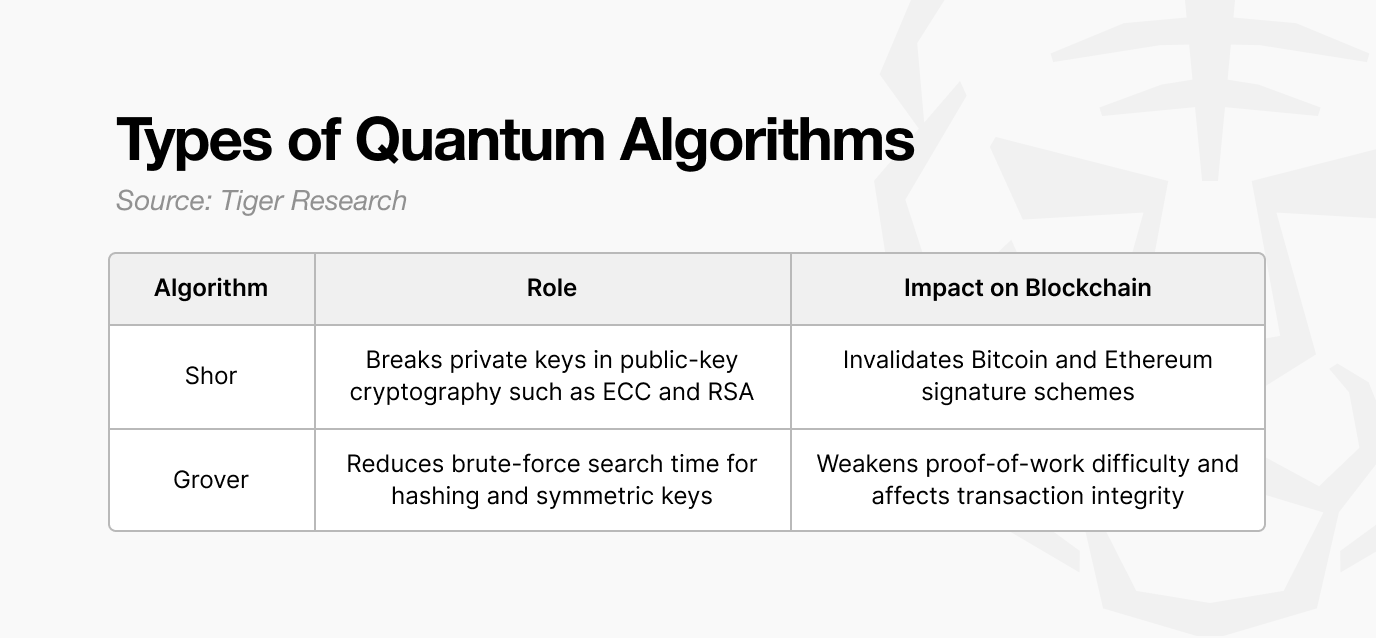

为应对量子威胁,区块链系统需要采用新型加密算法:

为应对量子威胁,区块链系统需要采用新型加密算法:

3.1 Kyber算法:节点通信加密

基于格密码学中的Module-LWE难题,重建量子时代的网络传输层安全,保护HTTPS连接、交易所API等所有通信路径。

3.2 Dilithium算法:交易签名验证

采用Module-SIS与LWE结合的格结构,即使攻击者分析公钥和签名也无法推断私钥,有效防止签名伪造和大规模资产盗取。

3.3 SPHINCS+算法:数据永久存证

基于多层哈希树结构,任何交易记录的修改都会导致整个签名变化,确保数十年后仍可验证数据完整性。

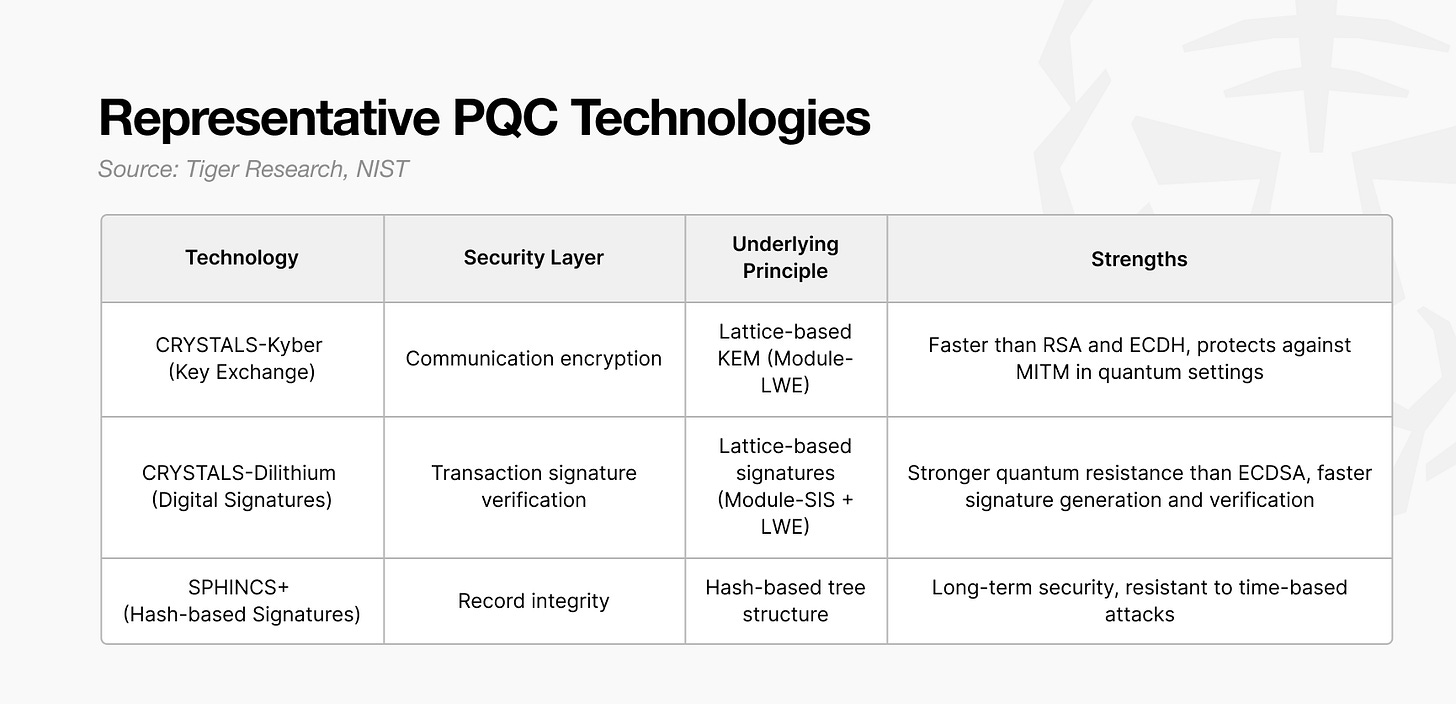

4. 比特币与以太坊的不同应对路径

两大区块链因设计哲学差异采取不同策略:

两大区块链因设计哲学差异采取不同策略:

4.1 比特币:最小化改变的渐进式升级

受2010年价值溢出事件影响,比特币坚持"已确认交易不可更改"原则。其拟采用混合迁移模式,同时兼容ECDSA与PQC地址,但数亿钱包的迁移协调面临挑战。

4.2 以太坊:账户模型重构实现灵活升级

通过EIP-4337等提案,以太坊使每个账户可自定义签名验证逻辑。用户可在账户层面切换至Dilithium等PQC算法,无需全网硬分叉。

5. 全球安全升级竞赛

谷歌已在Chrome浏览器默认启用后量子密钥交换,微软计划2033年前完成全公司PQC迁移,AWS则在2024年底采用混合PQC方案。相比之下, 比特币BIP-360提案仍在讨论,以太坊EIP-7932尚未进入测试网阶段。

比特币BIP-360提案仍在讨论,以太坊EIP-7932尚未进入测试网阶段。

德勤报告显示,约20%-30%的比特币地址已暴露公钥,这些地址可能在2030年代成为量子攻击目标。区块链网络面临的根本挑战在于:如何在保持去中心化特性的同时,完成这场与时间的赛跑。

资金费率

资金费率 资金费率热力图

资金费率热力图 多空比

多空比 大户多空比

大户多空比 币安/欧易/火币大户多空比

币安/欧易/火币大户多空比 Bitfinex杠杆多空比

Bitfinex杠杆多空比

账号安全

账号安全 资讯收藏

资讯收藏 自选币种

自选币种