手机芯片制造商联发科修补漏洞 可致用户加密助记词被窃

手机芯片制造商联发科已于今年1月修补了一项影响其芯片组的漏洞,攻击者仅需通过USB数据线和特定软件,即可从受影响设备中窃取加密助记词。该漏洞由莱杰的白帽安全团队Donjon发现,并在1月5日补丁发布前与联发科进行了共享。莱杰建议尚未安装最新安全补丁的用户尽快更新。

测试设备在45秒内被攻陷

据莱杰说明,该漏洞源于联发科的安全启动链——这是内置在芯片中的安全机制,用于确保手机启动时仅加载经授权的软件。莱杰向Cointelegraph提供的声明中解释称,该漏洞意味着攻击者可通过USB将安卓手机连接至电脑,绕过安全防护,可能获取设备上的敏感数据,包括加密钱包的助记词。

约25%的安卓手机采用Trustonic可信执行环境与联发科处理器,而该安全漏洞正针对此组合进行攻击。Donjon通过将Nothing CMF Phone 1连接至笔记本电脑进行了攻击演示,仅用约45秒便攻破了设备安全防护。

莱杰表示:“攻击程序甚至无需启动安卓系统,即可自动获取手机PIN码、解密存储设备,并从主流软件钱包(包括Trust Wallet、Base、Kraken Wallet、Rabby、Tangem移动钱包及Phantom)中提取助记词。”虽然莱杰敦促用户更新设备,但其发言人向Cointelegraph表示“预计这不会成为持续性问题”。

莱杰警示:手机从未绝对安全

截至2025年初,全球已有近3600万人通过手机管理数字资产,即便单一漏洞也可能危及大量钱包安全。2025年12月,莱杰披露已针对联发科天玑7300芯片成功测试攻击,突破其安全防护并实现了“对智能手机的完全绝对控制,所有安全屏障均被瓦解”。

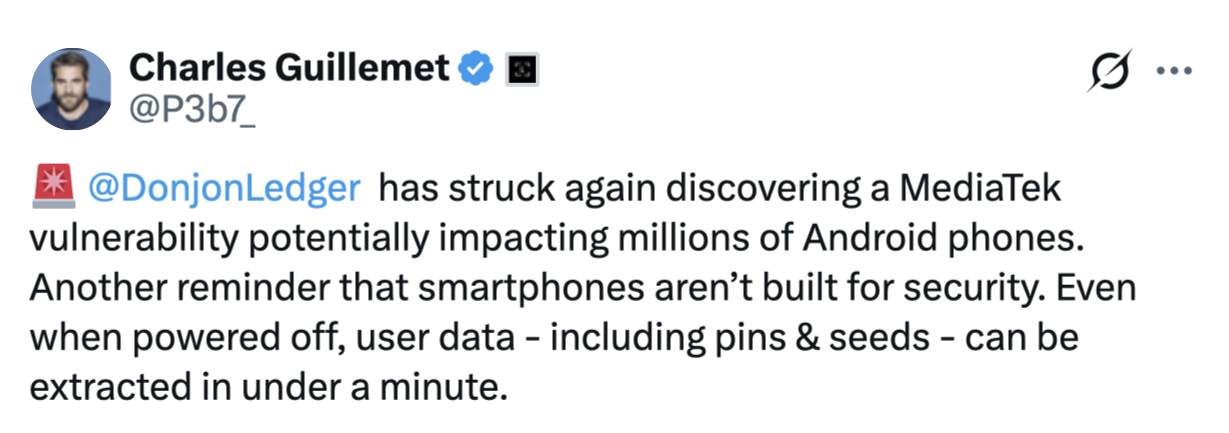

莱杰首席技术官查尔斯·吉耶梅早在2020年6月就向Cointelegraph指出,无论是安卓还是iPhone,手机系统都“极难构建安全的应用程序”。他在本周三通过社交媒体重申类似观点:“智能手机并非为安全而设计。即便在关机状态下,用户数据(包括PIN码与助记词)也能在一分钟内被提取。”

他强调:“这项研究揭示了根本性的架构差异:通用芯片为便捷性设计,安全元件则为密钥保护而生。专用安全元件能将密钥与系统其他部分隔离,即使在物理攻击下仍能提供保护。”

资金费率

资金费率 资金费率热力图

资金费率热力图 多空比

多空比 大户多空比

大户多空比 币安/欧易/火币大户多空比

币安/欧易/火币大户多空比 Bitfinex杠杆多空比

Bitfinex杠杆多空比

账号安全

账号安全 资讯收藏

资讯收藏 自选币种

自选币种