漂移协议:一场历时六个月的高度协同攻击

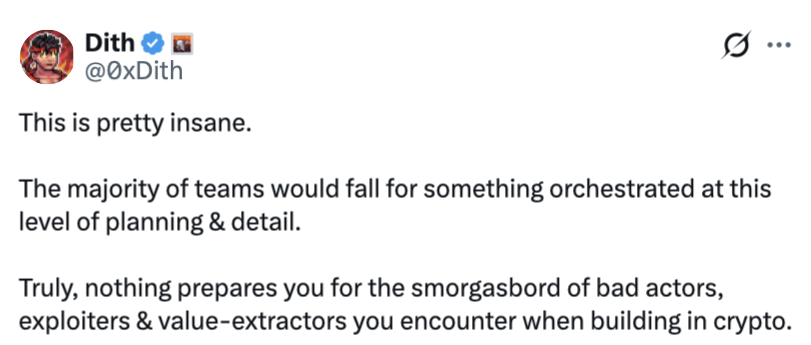

去中心化加密货币交易所(DEX)漂移协议表示,近期平台遭受的攻击是一次长达六个月、高度协同的行动。

“初步调查显示,漂移协议经历了一场有组织的智能行动,这需要机构支持、大量资源以及数月的周密准备,”漂移协议在周六的一篇X帖子中表示。

该去中心化交易所于周三遭受攻击,外部估计损失约为2.8亿美元。

一切始于“一场大型加密货币会议”

据漂移协议称,攻击计划可追溯至2025年10月左右。当时,恶意行为者伪装成量化交易公司,在一场“大型加密货币会议”上首次接触漂移协议的贡献者,声称有意与该协议进行整合。

在随后的六个月里,该组织持续在多个行业活动中亲自与贡献者接触。“现在看来,这似乎是一种有针对性的策略,该组织的成员持续刻意寻找并接触特定的漂移协议贡献者,”漂移协议表示。

“他们技术娴熟,拥有可验证的专业背景,并且熟悉漂移协议的运作方式,”漂移协议补充道。

在长达六个月的时间里获得信任并取得漂移协议的访问权限后,他们利用共享的恶意链接和工具入侵了贡献者的设备,执行了攻击,并在事后立即清除了所有痕迹。

这一事件提醒加密货币行业参与者,即使是在面对面交流中,也需保持警惕和审慎,因为加密货币会议可能成为复杂威胁行为者的主要目标。

漂移协议高度怀疑与Radiant Capital攻击有关联

漂移协议表示,“以中高置信度”认为,此次攻击与2024年10月Radiant Capital黑客事件的幕后黑手是同一批人。

2024年12月,Radiant Capital称其攻击是通过一名伪装成前承包商的朝鲜相关黑客,经由Telegram发送的恶意软件实施的。

“该ZIP文件在其他开发者间传阅以获取反馈时,最终散布了恶意软件,为后续的入侵提供了便利,”Radiant Capital解释道。

漂移协议特别指出,值得注意的是,亲自露面的个人“并非朝鲜国民”。

“在这一层级活动的朝鲜威胁行为者,已知会部署第三方中介进行面对面的关系建立,”漂移协议补充道。

漂移协议表示,目前正与执法部门及加密货币行业的其他机构合作,以“全面还原4月1日攻击事件的经过”。

资金费率

资金费率 资金费率热力图

资金费率热力图 多空比

多空比 大户多空比

大户多空比 币安/欧易/火币大户多空比

币安/欧易/火币大户多空比 Bitfinex杠杆多空比

Bitfinex杠杆多空比

账号安全

账号安全 资讯收藏

资讯收藏 自选币种

自选币种