CertiK:2025年加密货币盗窃案约六成价值流向朝鲜关联黑客

据CertiK分析,2025年加密货币领域因黑客攻击造成的损失中,约60%价值被朝鲜关联黑客窃取,所得资金被用于资助该国的核武器及弹道导弹计划。这凸显朝鲜日益依赖数字资产获取硬通货的趋势。

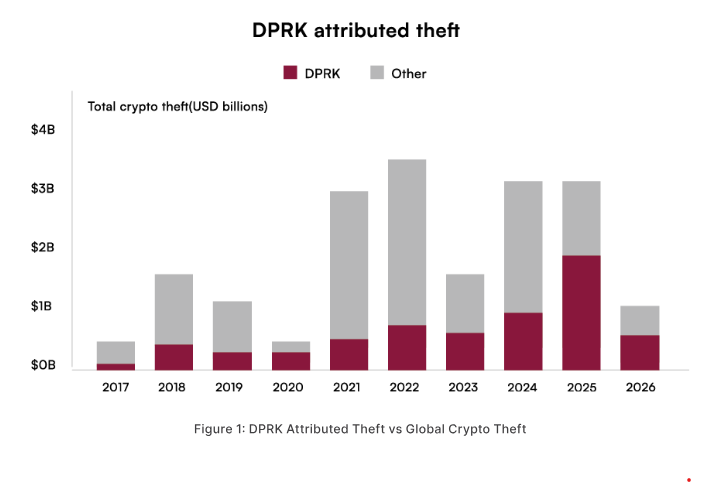

该结论源自Skynet最新报告,于周二由CertiK向Cointelegraph披露。报告指出,2025年记录的656起加密货币安全事件中,有79起与朝鲜民主主义人民共和国(DPRK)关联组织有关,其造成的损失约达20.6亿美元,占当年预估总损失34亿美元的绝大部分。

报告引述独立链上研究员泰勒·莫纳汉的研究成果称,从2016年至2026年初,朝鲜关联攻击者通过263起有记录的事件,共窃取约67.5亿美元加密货币。CertiK分析指出,随着数字资产盗窃成为该国持续性的收入来源,朝鲜已将加密货币盗窃“产业化”为核心的国家财政收入机制。开源评估数据显示,此类行动在该政权外部收入中占据显著比重。

攻击策略转向“精准大规模”行动

报告还发现,攻击模式已从机会主义的热钱包漏洞利用,转向针对最大资金池的“少而精”高价值操作。2025年,朝鲜关联团体涉入的案件仅占事件总数的12%,却窃取了约60%的损失价值,印证了CertiK所称的“精准性与规模性并重”策略。

其中规模最大的单次事件是2025年2月的Bybit漏洞利用,造成约15亿美元损失。报告将其归因于TraderTraitor攻击集群通过第三方签名供应商的供应链漏洞发起攻击。CertiK链上分析显示,该事件中约86%的被盗以太币在案发一个月内通过混币服务、跨链桥、去中心化交易所及场外经纪商被转换为比特币。

从网络钓鱼到实体渗透的战术演进

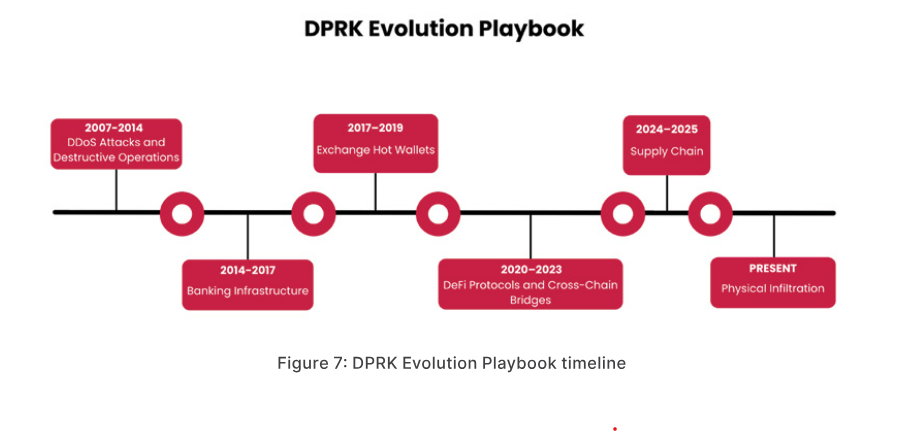

CertiK的Skynet研究进一步详述了攻击战术的演进过程:社交工程仍是主要初始攻击向量,包括虚假职位邀约、冒充投资者及恶意代码仓库等手段。

报告将2022年Ronin Bridge攻击事件归因于涉及虚假领英招聘人员与携带恶意软件PDF文件的鱼叉式钓鱼活动;而Bybit事件则被列为供应链攻击的典型案例——攻击者通过操纵用户界面将资金导向恶意地址,同时保持交易表面内容不变。

被CertiK称为“实体渗透”的最新演进战术,在2026年4月的Drift Protocol事件中得到体现:攻击者通过为期六个月的会议参与、关系建立与治理机制操纵,最终从基于Solana的平台中盗取约2.85亿美元。

CertiK区块链情报分析师乔纳森·里斯向Cointelegraph指出,朝鲜关联攻击行动现已将情报谋略与技术漏洞利用相结合。他警告称,朝鲜信息技术人员及中介机构可能通过虚假身份在西方加密货币与金融科技公司内获取受信职位。

根据报告中引用的联合国监察机构及美国情报评估,这些加密货币盗窃所得的收入已被证实用于支持朝鲜的核武器与弹道导弹计划,使得该问题从网络安全范畴升级为国际安全议题。

资金费率

资金费率 资金费率热力图

资金费率热力图 多空比

多空比 大户多空比

大户多空比 币安/欧易/火币大户多空比

币安/欧易/火币大户多空比 Bitfinex杠杆多空比

Bitfinex杠杆多空比

账号安全

账号安全 资讯收藏

资讯收藏 自选币种

自选币种